¿Confías ciegamente en las aplicaciones?¿Analizas los riesgos existentes del uso de aplicaciones?¿Has tenido o tienes Nomofobia?¿Testeas el comportamiento de la aplicación para asegurar que califica como aplicación segura?¿Te interesa ver una demo de la herramienta MobSF?

Las respuestas a estas preguntas y más, las podrás encontrar en la presentación que hizo Enrique Dutra en su exposición Análisis de Aplicaciones móviles – aspectos de seguridad durante la edición de Argentesting 2019.

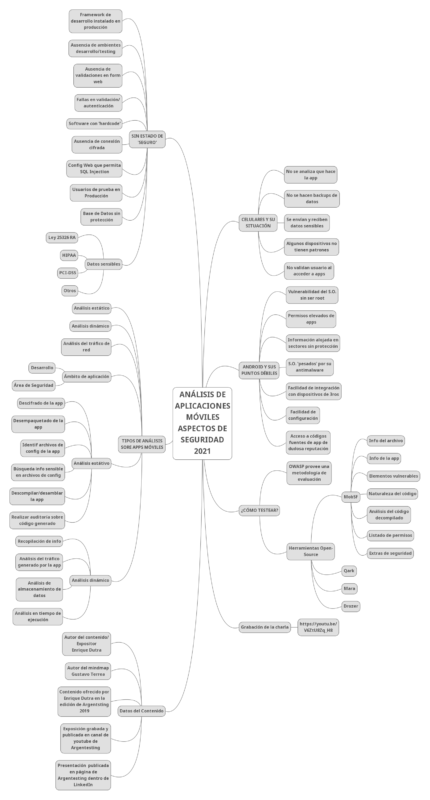

ANÁLISIS DE APLICACIONES MÓVILES

ASPECTOS DE SEGURIDAD 2021

CONTENIDO DE LA PRESENTACIÓN

CELULARES Y SU SITUACIÓN

- No se analiza que hace la app

- No se hacen backups de datos

- Se envían y reciben datos sensibles

- Algunos dispositivos no tienen patrones

- No validan usuario al acceder a apps

SIN ESTADO DE ‘SEGURO’

- Framework de desarrollo instalado en producción

- Ausencia de ambientes desarrollo/testing

- Ausencia de validaciones en form web

- Fallas en validación/autenticación

- Software con ‘hardcode’

- Ausencia de conexión cifrada

- Config Web que permita SQL Injection

- Usuarios de prueba en Producción

- Base de Datos sin protección

DATOS SENSIBLES

- Ley 25326 RA

- HIPAA

- PCI-DSS

- Otros

ANDROID Y SUS PUNTOS DÉBILES

- Vulnerabilidad del S.O. sin ser root

- Permisos elevados de apps

- Información alojada en sectores sin protección

- S.O. ‘pesados’ por su antimalware

- Facilidad de integración con dispositivos de 3ros

- Facilidad de configuración

- Acceso a códigos fuentes de app de dudosa reputación

TIPOS DE ANÁLISIS SORE APPS MÓVILES

- Análisis estático

- Análisis dinámico

- Análisis del tráfico de red

- Ámbito de aplicación

- Desarrollo

- Área de Seguridad

- Análisis estático

- Descifrado de la app

- Desempaquetado de la app

- Identif archivos de config de la app

- Búsqueda info sensible en archivos de config

- Descompilar/desamblar la app

- Realizar auditoría sobre código generado

- Análisis dinámico

- Recopilación de info

- Análisis del tráfico generado por la app

- Análisis de almacenamiento de datos

- Análisis en tiempo de ejecución

¿CÓMO TESTEAR?

- OWASP provee una metodología de evaluación

- Herramientas Open-Source

- MobSF

- Info del archivo

- Info de la app

- Elementos vulnerables

- Naturaleza del código

- Análisis del código decompilado

- Listado de permisos

- Extras de seguridad

- Qark

- Mara

- Drozer

- MobSF

Fuente de la imagen: https://pixabay.com/