Una de las vulnerabilidades que se detectaron en estos días fue la del plugin WP Statistics para WordPress y la otra tiene que ver con el desbordamiento de buffer en Skype.

Respecto de la vulnerabilidad que refiere al plugin WP Statistics para WordPress, tuvo que ver con vulnerabilidad de inyección de SQL en un plugin utilizado por más de 300.000 sitios WordPress (según informe publicado por SUCURI)

Vulnerabilidad por SQL Injection

¿Qué significa que haya una vulnerabilidad por inyección de SQL (SQL Injection)?

SQL Injection es un error de aplicación web que permite a los piratas informáticos inyectar código malicioso de lenguaje de consulta estructurado (SQL) a entradas web para determinar la estructura y ubicación de las bases de datos clave, lo que finalmente permite robar la base de datos.

Mediante este plugin, el administrador puede obtener información detallada sobre la cantidad de usuarios online, la cantidad de visitantes y estadísticas sobre las páginas, llamando al shortcode :

Una de las funciones vulnerables a la inyección de SQL es wp_statistics_searchengine_query(), ésta no comprueba privilegios adicionales, permitiendo y facilitando que suscriptores de estos sitios web ejecutar el shortcode

[shortcode atts_1=”test” atts_2=”test”]

e inyectar código malicioso a sus atributos.

El origen del problema es la falta de acciones de sanidad de los datos suministrados por el usuario.

Según Sucuri, “algunos atributos del shortcode de WP Statistics están siendo pasados como parámetros para importantes funciones. Esto no tendría que ser un problema si esos parámetros son saneados.”

Ejemplo de consultas que eran afectadas:

El parche para esta vulnerabilidad se ha publicado en la versión 12.0.8 del plugin.

Respecto de la vulnerabilidad por el desbordamiento de buffer en Skype, podría permitir la ejecución de código en remoto y provocar el bloqueo de la aplicación.

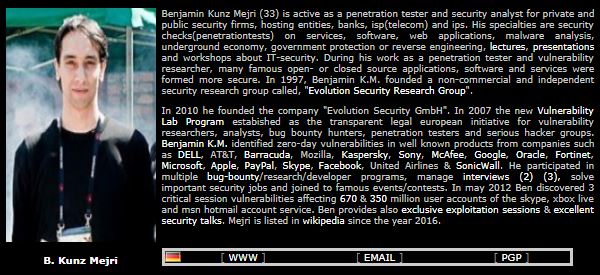

Fué identificada por el investigador en seguridad Benjamin Kunz-Mejri, que trabaja para la empresa alemana Vulnerability Lab.

La vulnerabilidad ha sido considerada de alto riesgo a nivel de seguridad con una puntuación de 7,2 en CVSS.

Afecta a las versiones 7.2, 7.35 y 7.36 de Skype sobre los sistemas operativos Windows XP, Windows 7 y Windows 8, según explicó Mejri.

Sin embargo, no afecta a Windows 10 ni a Skype 7.37 porque esos software ya tienen aplicado el parche que la neutraliza.

Un atacante puede bloquear la aplicación de forma remota con un error de excepción inesperado para sobreescribir los procesos de registro activos, o bien ejecutar código malicioso sobre el sistema objetivo que esté utilizando una versión vulnerable de Skype.

El problema radica en que Skype maneja el fichero MSFTEDIT.DLL.

Los atacantes podrían crear un fichero de imagen específicamente diseñado para que sea copiado y pegado desde el portapapeles del sistema a una ventana de conversación perteneciente a la aplicación Skype. Una vez que la imagen está alojada en el portapapeles tanto del sistema local como en el remoto, la aplicación de VoIP experimenta un desbordamiento del buffer, causando errores y bloqueando la aplicación. Este proceso deja la puerta abierta a la utilización de más exploits

Fuentes de consulta:

http://thehackernews.com/2017/06/wordpress-hacking-sql-injection.html

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-9948

https://blog.sucuri.net/

https://www.vulnerability-lab.com/