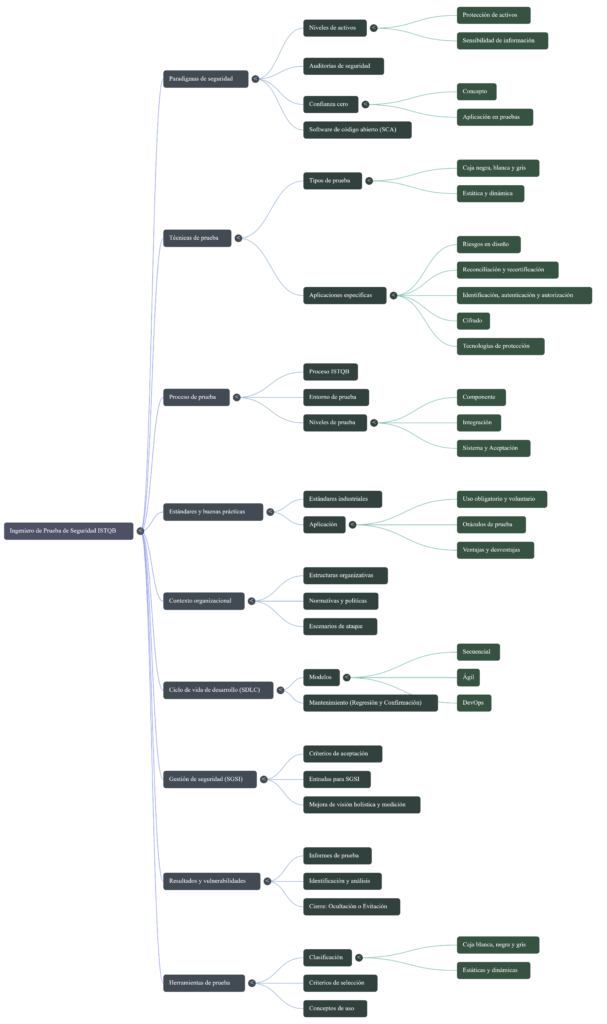

¿Sabes qué debe dominar un Ingeniero de Pruebas de Seguridad hoy en día?

He sintetizado el programa completo de ISTQB Security Tester en un Mapa que muestras sus 9 capítulos y sus secciones críticas aquí.

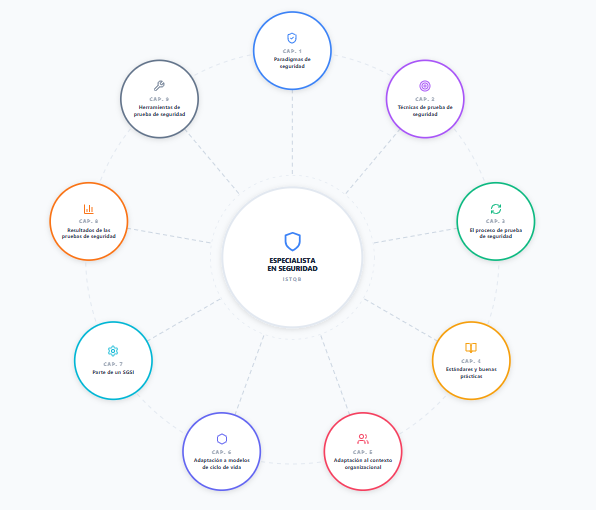

Mapa Radial

¿Qué nos enseña sobre la realidad de la seguridad el programa de estudios del ISTQB Security Testing?

La fortaleza digital como espejismo

Es hora de despertar del sueño de la invulnerabilidad técnica. Muchos equipos de desarrollo operan bajo la falsa premisa de que implementar herramientas de vanguardia es suficiente para blindar sus activos. Sin embargo, la seguridad no es un parche que se coloca al final del ciclo; es un proceso sistémico que debe atravesar cada fibra de la organización. Como estrategas, debemos reconocer que el riesgo real a menudo no reside en una línea de código mal escrita, sino en la estructura misma de la empresa. Ya sea una estructura funcional, divisional o matricial, la forma en que nos organizamos dicta cómo fluye la información crítica. Los silos departamentales no solo separan equipos, sino que crean puntos ciegos donde las vulnerabilidades prosperan, recordándonos que una defensa es solo tan fuerte como el más débil de sus flujos operativos y humanos.

La confianza cero: Nada es lo que parece

El enfoque tradicional de seguridad basado en el perímetro ha muerto. En un mundo de servicios híbridos y fuerza laboral remota, confiar en lo que está «dentro» de la red es una invitación al desastre. Bajo el modelo de confianza cero (Zero Trust), operamos asumiendo que la red ya está comprometida.

Este paradigma exige trasladar las defensas desde perímetros estáticos hacia cada usuario, activo y recurso individual. La estrategia clave aquí es la microsegmentación: dividir la red en zonas pequeñas para limitar el radio de acción (blast radius) de un posible atacante. Si un segmento cae, el resto del ecosistema permanece aislado.

«El modelo de confianza cero encarna el principio de no confiar en nada, verificarlo todo; la parte visible de una red se considera comprometida.»

Situaciones que debemos considerar y sus soluciones estratégicas

Basándonos en el programa de ISTQB, identificamos los siguientes escenarios que frenan la resiliencia y cómo atacarlos con precisión técnica:

Escenario 1: La gestión caótica de identidades y permisos

- Problema: Cuentas huérfanas de ex-empleados y privilegios excesivos que permiten el movimiento lateral.

- Solución: Implementar procesos de reconciliación —sincronizando el acceso real con la fuente de confianza (Source of Trust)— y recertificación periódica. La reconciliación debe ser completa para auditorías profundas o incremental para cambios ágiles.

Escenario 2: El mito de la herramienta omnipotente

- Problema: Confianza ciega en escáneres que inundan al equipo con falsos positivos o ignoran vulnerabilidades críticas.

- Solución: Orquestar una combinación de SAST (análisis estático), DAST (análisis dinámico) e IAST (interactivo), siempre bajo el filtro de un análisis crítico humano y pruebas de penetración manuales para hallar lo que el algoritmo omite.

Punto 3: El punto ciego del código abierto

- Problema: Integrar librerías de terceros sin control, heredando vulnerabilidades públicas masivas.

- Solución: Adoptar el análisis de composición de software (SCA) para identificar componentes vulnerables y aplicar una mentalidad de atacante para evaluar cómo estas piezas interactúan con nuestro código base.

Escenario 4: La seguridad como un obstáculo en la agilidad

- Problema: Pruebas de seguridad que llegan al final del ciclo, causando retrasos costosos y fricción entre equipos.

- Solución: Seguridad por diseño y Shift-Left (desplazamiento a la izquierda). La seguridad debe ser un requisito no funcional desde la concepción de la arquitectura, no una auditoría de último minuto.

Escenario 5: La vulnerabilidad de los procesos y las personas

- Problema: Fallos en la respuesta ante incidentes debido a la fragmentación de la información.

- Solución: Romper los silos de la estructura funcional. La información de una incidencia a menudo queda atrapada en un solo departamento, retrasando la reacción. Las pruebas de seguridad deben incluir auditorías de procesos y simulaciones de ingeniería social para garantizar que la respuesta sea transversal.

La paradoja del código abierto: transparencia vs. exposición

El Software de Código Abierto (SCA) presenta una contradicción fascinante y peligrosa. Su mayor virtud es la transparencia: miles de ojos pueden auditar el código. Sin embargo, esos mismos ojos pertenecen también a los atacantes. A través de técnicas como el Google Dorking, el análisis de bases de datos CVE y la ingeniería Inversa, los adversarios estudian las debilidades del código público con la misma meticulosidad que nosotros. La apertura facilita la propagación de puertas traseras intencionadas en componentes reutilizados. Para un ingeniero de pruebas, el SCA no es solo una herramienta, es un vector que puede comprometer miles de sistemas simultáneamente si no se audita con una visión proactiva.

Seguridad en tiempos de DevOps: Velocidad sin sacrificar integridad

En el ecosistema DevSecOps, la velocidad es la moneda de cambio, pero la automatización sin una cultura de transparencia es solo una forma más rápida de fallar. Para que la seguridad no sea un cuello de botella en la canalización de CI/CD, debemos automatizar tareas repetitivas sin caer en la complacencia.

No se trata solo de herramientas de escaneo; se trata de crear un flujo donde la retroalimentación sea instantánea y donde el equipo esté motivado para reportar dificultades sin temor. La cultura del equipo es, en última instancia, más determinante para la integridad del sistema que cualquier script de automatización.

Conclusión: La mirada prospectiva

La seguridad no es un destino al que se llega tras completar un checklist; es una higiene continua y evolutiva. Los estándares de ISTQB no son simples reglas académicas, sino la estructura necesaria para transformar una postura reactiva en una estrategia de resiliencia empresarial.

Al finalizar el día, la pregunta que todo líder técnico debe hacerse es: ¿Están nuestros equipo simplemente probando la tecnología para cumplir con una normativa, o realmente están validando la capacidad de nuestro negocio para sobrevivir a un ataque real?

Nuestra resiliencia depende de la respuesta.

Artefacto Mapa Radial

¿Qué te parece? y te dejo el artefacto generado desde Claude para que puedas navegar por el mapa mental. Podrás acceder al mismo haciendo clic en la imagen que tiene el enlace incrustado.

Conclusión

Comenzaré a compartir contenidos relacionados con este programa de estudios ya que será uno de los retos que me propuse superar para este año. También publico en LinkedIn donde podrás ponerte en contacto conmigo.

Muchas gracias por seguirme.